Cette tentative factice de hameçonnage a été entièrement anonyme et votre nom et courriel n'ont pas été recueillis ni consultés par P&G. Ces courriels factices sont destinés à fournir une expérience pratique et sans risque pour comprendre ce que sont les courriels d’hameçonnage, et à fournir une formation complémentaire pour leur identification à l'avenir. Restez informé par courriel des possibilités de formation supplémentaires de CyberSecurity Training (noreply-security@pg.com).

Si vous suspectez qu'un courriel est frauduleux, transmettez-le immédiatement à secinrep.im@pg.com et supprimez-le. Ne cliquez sur AUCUN lien et n'ouvrez pas de pièce jointe du courriel suspect.

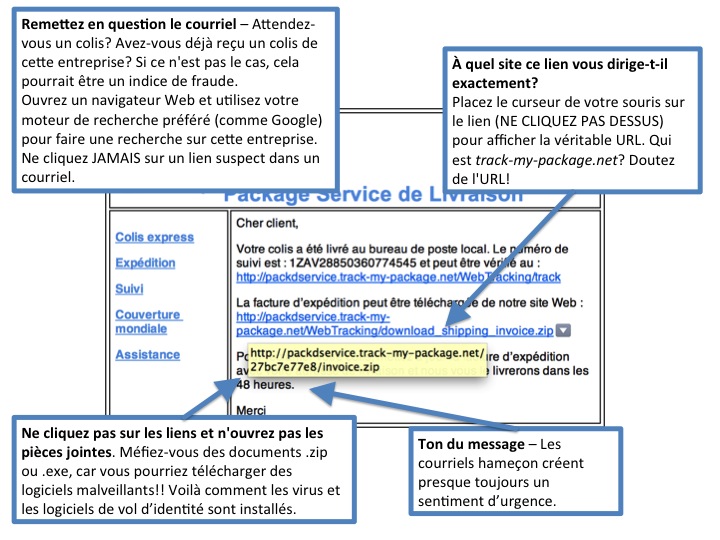

Familiarisez-vous avec les signes et exemples de courriels de hameçonnage à partir du graphique ci-dessous

- Comporte une mauvaise grammaire et des fautes d'orthographe : les sociétés légitimes s'assurent que leurs contenus sont sans fautes.

- Formule une menace qui nécessite une action de votre part : par exemple, votre compte sera clos ou suspendu si vous ne fournissez pas des informations personnelles ; un colis sera renvoyé à l'expéditeur si vous ne répondez pas de manière opportune ; la banque sera notifiée si vous n'effectuez pas un paiement, etc.

- Contient des liens intégrés : un lien dans un courriel peut paraître valide, mais vous pouvez voir la véritable destination du lien en faisant passer votre souris au-dessus du lien sans cliquer. Analysez le lien sous-jacent, pas celui sur lequel vous cliquez. Vous pouvez toujours rechercher le nom de l’entreprise sur Google pour déterminer si l’URL, les numéros de téléphone ou des coordonnées supplémentaires sont bien réels.

- Vous demande des informations personnelles : les sociétés légitimes ne demandent pas des informations personnelles par courriel.

- S'adresse à « client » : les sociétés légitimes savent généralement qui vous êtes et adressent leurs correspondances à votre nom.